...

| Code Block | ||

|---|---|---|

| ||

$ rm /etc/pam.d/system-auth $ ln -s /etc/pam.d/system-auth-pkcs11 /etc/pam.d/system-auth |

12. Редактируем файл Отредактируем вторую строчку файла конфигурации /etc/pam.d/system-auth. Внимание, приведенная ниже конфигурация является примером, а не эталоном настройки системы.

| Code Block | ||

|---|---|---|

| ||

| ||

auth [success=1 default=ignore] pam_pkcs11.so pkcs11_module=/usr/lib/librtpkcs11ecp.so |

1312. Редактируем pam_pkcs11.conf. Внимание, приведенная ниже конфигурация является примером, а не эталоном настройки системы.

| Code Block | ||

|---|---|---|

| ||

pam_pkcs11 {

nullok = false;

debug = false;

use_first_pass = false;

use_authtok = false;

card_only = false;

wait_for_card = false;

use_pkcs11_module = rutoken;

# Aktiv RutokenECP

pkcs11_module rutoken {

module = /usr/lib/librtpkcs11ecp.sp

slot_num = 0;

support_thread = true;

ca_dir = /etc/pam_pkcs11/cacerts;

crl_dir = /etc/pam_pkcs11/crls;

cert_policy = signature;

}

use_mappers = subject;

mapper_search_path = /lib/pam_pkcs11;

mapper subject {

debug = false;

module = internal;

ignorecase = false;

mapfile = file://etc/security/pam_pkcs11/subject_mapping;

}

} |

1314. Добавляем связку сертификата на токене с пользователем системы ALT Linux.

...

| Code Block | ||

|---|---|---|

| ||

# Mapping file for Certificate Subject # format: Certificate Subject -> login # /C=RU/ST=Moscow/L=Moscow/O=Aktiv/OU=Aktiv/CN=alt/emailAddress=alt@mail.ru -> alt |

15. Проверьте, что настройка была выполнена верно, используя команду login. Не завершайте свою сессию, пока не убедитесь в том, что все работает корректно.

Если команда login выполняется успешно, то вы можете завершать свою сессию и использовать аутентификацию по токенам и смарт-картам Rutoken.

В случае возникновения ошибок еще раз проверьте все настройки. Для выявления проблемы вы так же можете включить вывод дополнительной информации при аутетификации.

Для этого:

- В файле pam_pkcs11.conf исправьте все строки вида "debug = false;", на строки "debug = true;".

- В конец второй строки файла конфигурации /etc/pam.d/system-auth добавьте слово "debug".

Не забудьте отключить вывод дополнительной инфомации после настройки системы.

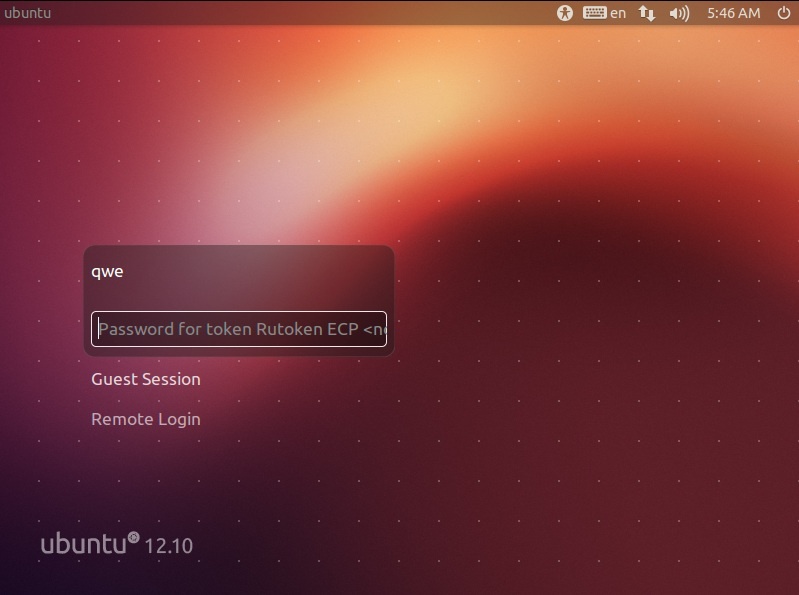

1614. На этом настройка закончена. После перезапуска ОС окно входа в систему будет выглядеть так:

Приложение: настройка аутентификации с имеющимся сертификатом

Если у вас уже имеется выписанная на токен ключевая пара RSA с привязанным к ней сертификатом, то вы можете использовать их для аутентификации в Ubuntu.

Рекомендуемая длина ключа RSA - не ниже 2048 бит.

...

Действуйте по основной инструкции

...

Необходимо узнать ID сертификата, записанного на токен.

| Code Block | ||

|---|---|---|

| ||

pkcs11-tool --module /usr/lib/librtpkcs11ecp.so -O |

...

Добавим сертификат в список доверенных:

| Code Block |

|---|

$ mkdir ~/.eid

$ chmod 0755 ~/.eid

$ pkcs11-tool --module /usr/lib/librtpkcs11ecp.so --type cert -r --id ID_вашего_сертификата | openssl x509 -inform der >> ~/.eid/authorized_certificates

$ chmod 0644 ~/.eid/authorized_certificates |

...

, пропустив шаги 4-8.